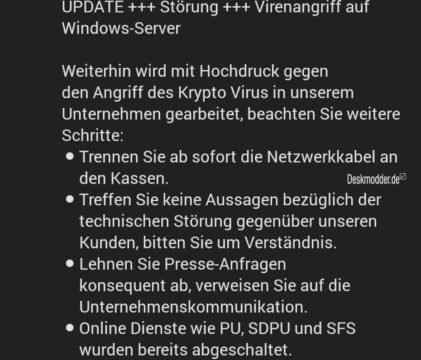

Was ein Chaos am Montag bei Media Markt und Saturn. Die beiden größten Elektronikmärkte Deutschlands gehören ja bekanntlich zusammen und wurden heute von einem Krypto-Virus erwischt. Dabei sind wohl alle Geschäfte offline. Nur Bar bezahlen und ohne Quittung gehen funktioniert. Deskmodder.de liegen (vermeintlich) offizielle E-Mails vor.

In der ersten Mail, die wohl an Marktleiter oder gar alle Mitarbeiter rausging, war die Situation noch unklar. Es heißt hier lediglich, dass „rund 3100 Server betroffen“ seien und dass die Geschäfte offline sein werden. Die Geschäfte seien in der Lage zu öffnen, aber es sei nicht möglich, Verkaufsdokumente zu erstellen oder Geschenkkarten einzulösen. Nur „Cash and Carry“ wäre möglich. Die Rechtslage in Deutschland sieht vor, dass ein Beleg erstellt werden muss, da es sich sonst um Steuerhinterziehung handelt. Das wird schwer machbar sein.

Laut den internen Dokumenten wird das Ausmaß dieses Angriffs erst am späteren Nachmittag klar. Die erste Aufforderung war, dass man fehlerhafte Kassen nicht neu installieren soll, da sonst Datenverlust die Folge seien. „Im Falle einer ausfallenden Kasse schließen Sie sie und verwenden Sie eine andere Kasse.“, heißt es in der E-Mail. Doch das war nur die Spitze des Eisbergs.

In weiteren Mails heißt es, dass ein Systemupdate und Virenprüfung die aktuelle Nutzung der WWS verhindert. Es sollen keine Anfragen an das Projektfulfillment Team gestellt werden. Erst mit dieser Mail wurde auch der Angriff auf Saturn bestätigt. Das Problem würde bundesweit bestehen und die Mitarbeiter sollen im keinen Fall Dateien umbenennen, da diese dann vermutlich dauerhaft gelöscht sind.

In einer weiteren Mail werden dann drastischere Schritte gefordert. Hier heißt es, dass „ab sofort die Netzwerkkabel an den Kassen“ getrennt werden und keine Aussagen der technischen Störung an Kunden weitergegeben werden sollen. Presse-Anfragen sollen konsequent abgelehnt werden. „Ingolstadt ist dran am Arbeiten.“, wird abschließend mitgeteilt. Das Problem soll vermutlich morgen behoben sein.

Laut den Kollegen von WinFuture sind auch die Systeme des Warenwirtschaftssystem betroffen und wurden verschlüsselt. Das könnte ein ganz großes Problem für MediaMarktSaturn werden. Mal schauen, wie sich das ganze entwickelt. Wie sich die Ransomware in die Systeme schmuggeln konnte, sind aktuell nur Mutmaßungen. Das entsprechende Virenprogramm oder eine Firewall haben wohl nicht geholfen, so ein Problem zu verhindern.

Hahahha, ich lach mich schlapp…..Amazon wird s freuen….nur komisch, ich dachte seit 2015 sind luater Facharbeiter gekommen? Gälle???

Gruss vom linken Fuss

Was nützen die tollsten Firewalls, Anti-Viren-Tools oder sonstigen technischen Ansätze, wenn ein Mitarbeiter dafür sorgt, dass schädliche Software ins Unternehmen gelangt.

Schulungen aber vor allem Fachpersonal.

Wenn dieses „Fachpersonal“ im Beratungsgespräch den Datenblattaufsteller runterbetet, dann frage ich mich immer, ob bereits das lesen können heutzutage als Qualifizierung ausreicht…

…aber das „richtige“ Fachpersonal sitzt meist in den Smartphoneabteilungen dieser Elektronikketten.

andersrum gefragt:

wie kann es sein, dass ein Mitarbeiter schädliche Software ins Unternehmen bringt?

Gerade da muss die EDV Sicherheitsabteilung doch ansetzen und das unterbinden.

Die Rechner gehören so konfiguriert, dass keine eigenen USB Geräte (insbesondere USB-Sticks) angeschlossen werden können. Eingebaute Laufwerke (soweit vorhanden) akzeptieren nicht jedes Medium (CD/DVD).

BIOS/UEFI passwortgeschützt. Keine Änderung der Startreihenfolge möglich.

Keine Downloads mit bestimmten Inhalten aus dem Internet. e-mail Anhänge werden alle gecheckt und ggf. erst mal nicht zugestellt (suspicious check) etc. etc.

Der/die zuständige IT-Sicherheits-Mitarbeiter/in gehört zumindest nachgeschult, um mich mal vorsichtig auszudrücken.

Die Schadsoftware wird von einem Word Dokument per Makro nachgeladen.

Hier könnte man die Makrosicherheit erhöhen, bzw. Makros gar nicht zulassen, oder nur signierte Makros zulassen.

Ich wette, die Schadsoftware wurde per Link in einer Mail in Verbindung mit dem Download eines Word Dokuments mit Makro verteilt.

Oh, nicht täuschen lassen! Bei uns im Unternehmen war die IT für den größten dieser Vorfälle verantwortlich, weil ein Azubi der Abteilung und ein Werkstudent in großen Stil Pornos und Videoraubkopien saugten. Da sie ein Projekt anders darstellten und niemand sich dafür danach im Tagesgeschäft mehr interessierte, war es möglich den Schabernack zu treiben. Hat uns 2 Tage Ausfall gekostet und zwei Mitarbeiter…. Also nicht immer nur DAU – auch die „Profis“ sind nur Menschen. Also hoffentlich wackelt jetzt die Statue auf dem Profi-Sockel bei dir nicht, Holgi, aber das wollte ich doch loswerden….

AUDI, DATEV & medatixx sind so ziemlich zeitgleich betroffen, da würde ich mal von einer ausgenutzten Sicherheitslücke ausgehen.

Oder doch Zufall?

Von Zufall reden wir bei Cyber.Angriffen schonmal garnicht

traurig ist halt nur, dass solche Angriffe mittlerweile echt zuweit gehen

(Angriff auf Universitäten/Krankenhäuser/etc.)

& gerade jetzt wo Saturn/Mediamarkt eh schon extrem Angeschlagen sind

ich persönlich würde die Ware stehen lassen, wenn ich keinen Bon bekomme,

wenn was mit dem Artikel ist, wie soll ich den beweisen, wann & wo ich den gekauft habe,

klar 18.JH style mit Handschriftlichen Zetteln wäre ne Idee.

Naja wie gut, dass ich in der Regel meine Sachen bei Cyberport kaufe/bestelle da die Qualitikation der Mitarbeiter bei Saturn echt zu wünschen übrig lässt.

Nix Handschriftlich! Die guten alten Mechanischen Kassen- und Schreibmaschienen packen sie da wieder aus.

Bei den Schreibmaschienen benutzen sie dann auch noch das gute alte Durchschlagspapier.

Bei den Schreibmaschienen benutzen sie dann auch noch das gute alte Durchschlagspapier.

von miraus auch das, hauptsache ich kann den wisch dem Finanzamt vorlegen und die lassen mich in ruhe bzw. ich kann den Typen ihren schrott zurückbrigen wenn es sein muss

ES LEBE DIE DIGITALISIERUNG !!!

Oder – um es (mal wieder) „anders“ (mit einem Spruch aus DDR-Zeiten) auszudrücken:

„Einst standen wir dicht an einem tiefen Abgrund! Heute sind wir einen grossen Schritt weiter!“

‚Das entsprechende Virenprogramm oder eine Firewall haben wohl nicht geholfen, so ein Problem zu verhindern.‘

Ein ANTI-Virenprogramm wäre vielleicht ganz hilfreich gewesen. Die Schadsoftware hat schon so funktioniert, wie sie sollte. ^^

Ist natürlich eine ärgerliche Sache für MM/S. Wird spannend, wie sich die Lage die nächsten Tagen entwickelt und was genau passiert ist.

Je nach Config braucht man kein Virenprogramm, aber alles sind nur Spekulationen, keiner Weiß irgendetwas darüber

klar der erste Verdacht ist es kommt von Intern aber ich glaube eher der Theorie einer der Distributoren mit externem Zugriff hat irgendwo gepennt.

Wobei ich auch sagen muss leider ist kann man nicht jedem Virenprogramm trauen

ich habe gestern bspw. eine Datei herunterladen wollen Sophos AV (auf dem Rechner) hat nicht gemeckert (anderes Netzerk)

obwohl ich wusste, dass diese Datei Suspekt ist.

Meine Sophos Firewall (Sophos Engine) hat gemeckert als ich diese Zuhause heruntergeladen habe

G Data hat auch gemeckert (Windows 10 (VM), Windows 11)

Acronis hat nicht gemeckert

Die Avira Engine meiner Firewall hat nicht gemeckert

Symantec Endpoint Protection hat gemeckert (ab v14) (Windows 10(VM), Windows 7)

Symantec Endpoint Protection hat gemeckert (ab v14) (Windows 8.1)

Also da würde ich mal sagen ist nicht unbedingt der Fehler bei dem Personal zu suchen, schließlich kann man wirklich nicht erwarten, dass eine Firma jede woche eine neue AV installiert, nur weil eine andere neue/bessere erkennung hat.

naja man sollte AV Software und seine Meldungen eben auch verstehen! Suspekt bedeutet nicht Virenverseucht!

Wenn du zum Beispiel PUP eingestellt hast ist klar das der meckert, ist aber kein Virus. Selbst der Defender meldet bei mir jedes selbstgeschriebene Programm als Virus obwohl das definitiv nicht der Fall ist. Warum macht er das?

Weil er auch auf Verbreitung prüft und was er nicht kennt gleich als verdächtig markiert.

Macht aber nix wer Ahnung hat kann das durchaus unterscheiden! Nur der DAU kapierts halt nicht! Und das ist das Problem 98% der Viren kommen dadurch durch, weil das Problem zwischen Stuhl und Tastatur sitzt!

ich möchte behaupten, dass ich dieses in vielen Fällen unterscheiden kann,

es geht halt nur darum, dass die Selbe Engine sich teilweise anders verhält je nach system (selbe config)

& bei der Datei handelte es sich um eine MatLab Projektdatei, für Netzwerkanalyse, die auch die Netw. Config ausliest

G Data hat diese als Trojaner gemeldet

Sophos (FW) als PUA

Avira Engine meinte die ist Sauber

Symantec hat diese auch als Trojaner gemeldet aber eben nicht auf allen

De Microsoft Defender langt komplett!

gepostet mit der Deskmodder.de-App für Android

Der Meinung bin ich auch aber die Klickorgie geht mir auf die Nerven, wenn man dann doch mal was freigeben will/muss

Ob das mit Windows 11 UND TPM / Secure Boot auch passiert wäre oder haben die noch Windows 3.11 ? ?

du bist also auch der „Marketing-Lüpge“ aufgesessen das TPM dir Sicherheit bringt.

Er hat doch Recht, mit TPM machst du mit Sicherheit keinen Unfug mit deinem PC.

und ich dachte, das der Post schon beim lesen als Ironie eingestuft wird

Jetzt bin ich vor lachen fast vom Stuhl gefallen….. Brüller! (Das mit 3.11, das mit 11 ist nicht lustig, das ist wahr)

Das liegt sicher nicht an der Digitalisierung…. Eher an unzureichenden Sicherheitsvorkehrungen, zumal mittlerweile bekannt sein sollte, dass Ransomware derzeit eine der größten Bedrohungen ist. Ich hoffe, dass zumindest nicht infizierte Backups vorhanden sind.

Letzendlich ist das derzeit die wahrscheinlich beste Methode, sich gegen Ransomware zu schützen. Mehrmals täglich Backups und hoffen dass das letzte nicht infizierte Backup nich all zu lange zurück liegt. Wobei man in einem Backup den Übeltäter auch leichter ausfindig machen kann, als in einem laufenden System.

In diesem Fall sollte man auch von dem On-Premise Denken weg kommen, dass lokale Backups auf eigenen Servern am sichersten ist. Sicherungen explizit Server bei externen großen Anbietern sind heutzutage besser vor Ransomware geschützt, als bei den Unternehmen.

Ja, sicherkich hast du da recht, aber wir laufen da auf ein anderes Problem zu das Problem nennt sich Deutschlands Netzausbau

wenn du bon jedem x belibigen Shop Backups auf externe Dienstleisterserver laden willst (sagen wir 1x tägl. Fullbackup und x Inkrementelle) dann fallen da schon einige huntert GB daten an, bei mir soll Acronis jede Woche ein Fullbackup machen von allen Platten und diese bei Azure speichern, das Problem ist, dass er ca. 3 Tage braucht bei Voller Leitung um es hochzuladen, Produktives Arbeiten impossible wenn ich das aber reduziere (was ich tue, außer Nachts, da darf der die volle Leitung benutzten) erhöht sich der Upload auf 5-6 Tage, (jenachdem)

Also wenn jetzt ein Unternehmen wie Saturn (die bestimmt mehr Daten haben solche Scherze macht naja Upload Zeit 1 Jahr oder wie) gut MM/S können andere vorallem längere Uploadzeiten benutzten als ich (wenn der laden von 10-20h auf hat, könnten die von 21-9:30 die volle leitung belegen aber trotzdem

mit ner Ordentlichen 3-2-1 Backupstrategie braucht da nix bei externen Anbietern laufen …

Und vor allem nen Sicherung auf nen NAS ist kein Backup!

Einfach das kleine 1×1 der IOT beherzigen und du bis safe! Nur können das die wenigsten ITler heute ja noch.

ups freudscher Versprecher : IOT ohne O natürlich ;-P

Mein aufrichtiges Beileid 🚑.

gepostet mit der Deskmodder.de-App

Auf den Rechnern HP Sure Click (ehem. Bromium) installieren und auf den Servern File Protection, sobald ein Client anfängt auf Netzlaufwerken zu verschlüsseln, wird dieser vom Netz getrennt.

Meist erhält ein Anwender eine Mail mit einem Link, dort wird dann eine bekannte aber gehackte Seite aufgerufen und direkt der Download eines Word Dokuments durchgeführt. Wird dieses Word Dokument jetzt geöffnet und die Makrosicherheit ist nicht aktiv, wird die eigentliche Schadsoftware nachgeladen und ausgeführt.

Das ist der verbreitetste Angriffsvektor.

Bei Sure Click wird Word in einer MicroVM ausgeführt und die Schadsoftware kann nicht aus der VM heraustreten.

Es gibt also Möglichkeiten sich zu schützen.

Das so etwas passieren kann, weiß doch jeder. Warum haben die keine Vorsorge getroffen? Zum Beispiel einen Katastrophenplan erstellt, mehrere unabhängige Rechenzentren eingerichtet oder ein vernünftiges Datensicherungssystem verwendet.

Das World Economic Forum und viele andere Einrichtungen warnen doch dauernd vor Cyber Attacken, Internetausfällen, ….

Wenn so ein Cyber-Angriff auf das Stromnetz erfolgt, dann haben wir bei einer eh schon labilen Stromversorgung, wenn die letzten 6 AKW’s nächstes Jahr abgeschaltet werden, einen wirklichen Grund uns Sorgen zu machen.

Wohl zuviel Joyn „Blackout“ geguckt oder?

https://www.joyn.de/serien/blackout

Vielen Dank für den Hinweis auf den Film von Marc Elsberg, den wir Deutsch synchronisiert haben. Ich finde, dass die Klimahüpfer sich den mal anschauen sollten, bevor Papa und Mama deren Smartphones kassieren, weil Strom von Papa und Mama nicht mehr bezahlbar ist und Kochen dann nur mit Teelichtern mit sehr unbefriedigendem Ergebnis möglich ist, was auch eine Folge der durchgeknallten Windmühlenpolitik der spinnerten Grünen-Sektierer ist. Manche Klimahüpfer der Sekte Greta bekommen leider von ihren links-grünen Lehrer/innen nicht gesagt, was der Unterschied zwischen Blackout und einem temporären Stromausfall ist.

write:… die Früchte von: Geiz ist geil …

Albernheiten zu diesem Thema sind absolut unangemessen! Irgendwann wird dann ein Stromversorger oder Heizkraftwerk angegriffen: dann verstummen auch hier die selbsternannten ‚Witzbolde‘!

gepostet mit der Deskmodder.de-App

Ist doch keine Kunst schlecht gewartete Systeme zu infiltrieren.

Wenn IT-Dienstleister schlampig konfigurieren sind Angriffsvektoren: Mitarbeiter, mitgebrachte Notebooks, USB-Sticks, Office-Makros, Active Directory, „Anti-Virus“ und andere Schlangenöl-Software, alte Windows-Versionen.

Und schon stürzen sich die Aasgeier auf die (möglicherweise) Betroffenen: „Wir unterstützen Sie dabei, Cyber-Risiken zu identifizieren & entsprechend vorzusorgen. Ihre Volksbank … stellt für Sie den idealen Versicherungsschutz zusammen …“ – ein Schelm, wer Böses dabei denkt !!!

Wo sind wir nur hingeraten !!!

Da hilft auch kein Vertuschungsversuch mehr – siehe Tschernobyl!

Eines steht fest: Mit dem Abakus wäre DAS nicht passiert!

Ne? Ich hatte immer ein paar Kugeln (dehnbares Holz mit dünnem Schnitt an einer Seite zur gebohrten Mitte hin) in der Tasche…. Hatte man in der Schule viel Spaß mit…. und Strafarbeiten, weil man Grundschüler ärgerte….

SentinelOne haben Sie auf jeden Fall alle 3 nicht, denn dann wäre es bestimmt nicht passiert

Therotisch kommt neben einem Angriff auch eine gezielte Aktion in Frage. Das Gemeinschaftunternehmen leidet ja nach wie vor unter schlechten Bilanzen. Gut möglich, dass man hier etwas verschleiern und nebenbei vielleicht auch noch Geld aus Versicherungen abkassieren möchte. Und es ist, denke ich, naiv zu glauben, dass die Führung dieser Unternehmen nicht die entsprechende Skrupellosigkeit an den Tag legen könnte.

Auf Barzahlungen ohne Quittungen (die könnte man an der Kasse übrigens auch händisch ausstellen) würde ich mich nicht einlassen, da hier nicht nur Steuerhinterziehung relevant sein kann, sondern der Kunde am Ende auch keine Gewährleistungsansprüche für die gekaufte Ware belegen kann.